Pirater le courriel d'entreprise d'une autre personne

Les utilisateurs de CrackMail ont accès à la correspondance complète de l'e-mail cible en seulement 15 minutes après l'activation du piratage.

Saisissez l'adresse électronique à pirater :

La technologie CrackMail offre 100 % de chances de réussite du piratage. La particularité de l'approche est l'utilisation d'une machine virtuelle pour l'autorisation d'accès au compte (de sorte que le système de sécurité de la plateforme de messagerie ne puisse pas identifier le piratage) et d'une interface tierce pour le traitement des données (toutes les données vous concernant seront stockées sous forme cryptée sur des serveurs sécurisés).

-

Contrôle permanent des courriers électroniques entrants et sortants

-

Outils intégrés pour la visualisation des documents

-

Consulter et exporter la liste des contacts d'un compte

-

Déchiffrer toutes les adresses enregistrées dans le courrier d'entreprise

-

Suivi, réinitialisation et création d'un nouveau mot de passe de compte

Facilité d'utilisation

Le processus d'accès au compte est très convivial et vous n'avez besoin d'aucune expérience technique ou de piratage pour travailler avec le service. Nos spécialistes ont fait ce travail pour vous en développant le logiciel.

Système flexible

Contrairement à d'autres méthodes de piratage de compte, le service fonctionne à distance à partir de l'appareil de l'utilisateur. Vous n'avez pas besoin d'installer un logiciel espion, ni même de savoir comment votre cible accède à votre compte.

Sécurité à 100

Une technologie de cryptage avancée et des systèmes de protection des données à plusieurs niveaux garantissent le respect de votre vie privée. Votre identité est toujours protégée et votre victime ne pourra pas découvrir votre identité et accéder aux données d'autres personnes.

Accès en quelques minutes

Des milliers d'heures d'optimisation des algorithmes et une configuration optimale des serveurs ont fait de ce service le meilleur outil de piratage du marché. La vaste expérience de nos développeurs signifie que vous aurez accès aux informations dont vous avez besoin pour pirater n'importe quel compte en moins de 10 minutes.

Comment suivre le courrier électronique professionnel d'une autre personne ?

Pour mettre en place le suivi de l'adresse électronique professionnelle d'une autre personne, il suffit de saisir l'adresse électronique dans le champ approprié de la page d'accueil de CrackMail. Vous pouvez également créer des sessions supplémentaires de piratage d'emails professionnels dans les paramètres de l'application. Si vous ne connaissez pas l'adresse électronique, nous vous recommandons de trouver le compte de la personne sur LinkedIn ou d'autres plateformes d'entreprise.

Solution universelle pour le piratage des courriels d'entreprise

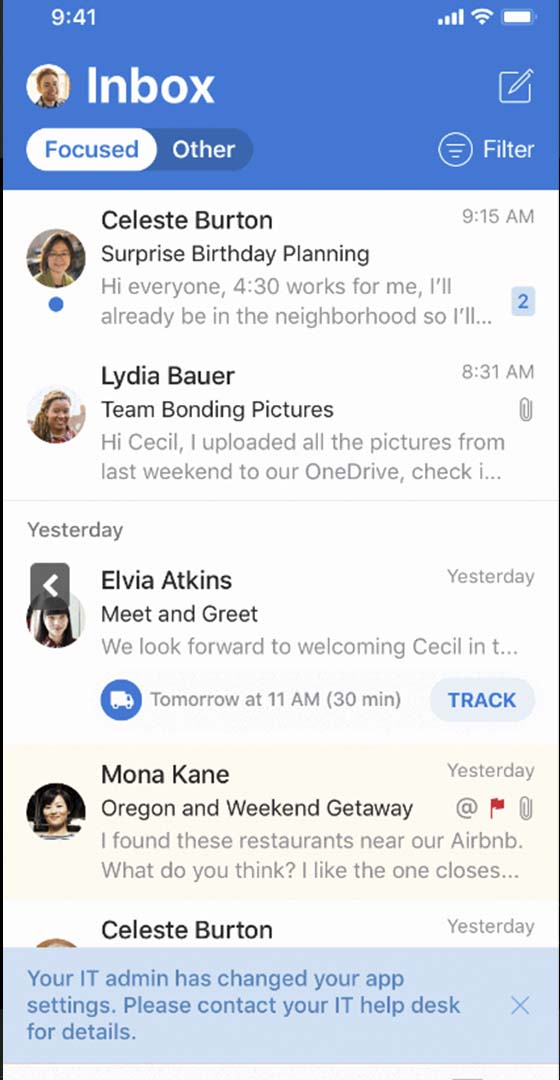

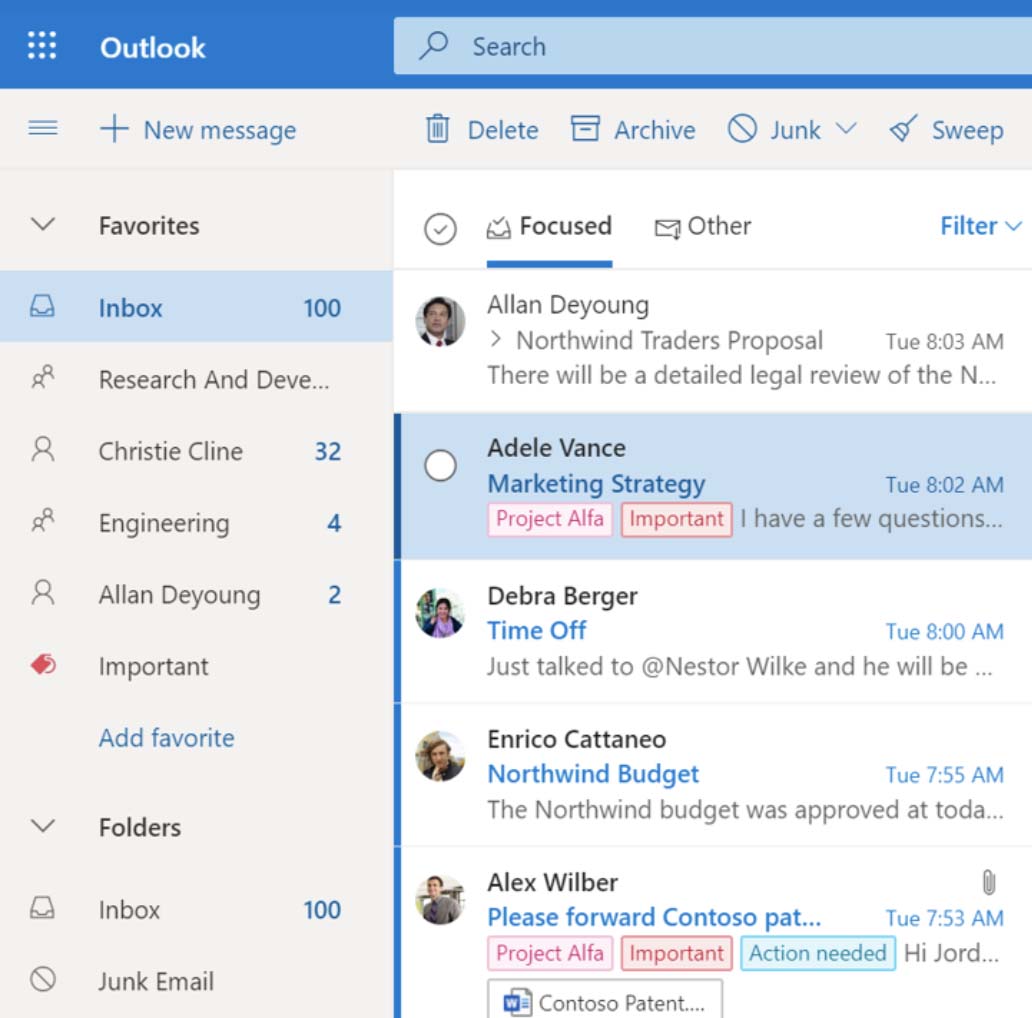

CrackMail est implémenté en tant qu'application web, ce qui signifie que vous pouvez accéder à ses fonctionnalités depuis n'importe quel navigateur. Le logiciel est compatible avec tous les systèmes d'exploitation et l'interface multiplateforme vous permet d'utiliser tous les outils de l'application depuis n'importe quel ordinateur, téléphone ou tablette.

L'application est compatible avec toutes les plateformes de courrier électronique

Les plateformes de messagerie modernes utilisent des protocoles de transfert de données similaires : cela permet au logiciel de pirater anonymement les courriels d'entreprise sur n'importe laquelle d'entre elles - Gmail, Outlook, Yandex, Sprint, Amazon et autres. CrackMail peut surveiller simultanément jusqu'à 5 comptes de messagerie sur différentes plateformes à partir d'un seul compte.

Pirater la correspondance professionnelle en ligne

Le logiciel diffuse l'activité de la boîte aux lettres en direct : l'interface web affiche instantanément les courriels envoyés et reçus, les brouillons (courriels rédigés mais non envoyés) et les messages programmés. Les utilisateurs peuvent envoyer des courriels au nom d'un utilisateur compromis, supprimer et restaurer la correspondance, modifier les brouillons et les courriels programmés.

Localisation de l'utilisateur du courrier

Outil de géolocalisation par adresse électronique d'entreprise : en plus d'afficher la localisation actuelle de l'abonné, le logiciel suit et stocke les données relatives à tous ses déplacements et, à la fin de chaque journée ou sur demande, crée un graphique montrant tous les lieux visités par l'abonné, avec l'heure de la visite, l'adresse et le nom (pour les entrées publiques).

Outils de travail supplémentaires

-

Navigation dans l'historique des messages

- Un outil flexible de recherche de correspondance a été intégré à Dashboard, et vous pouvez définir une variété de paramètres de recherche et de tri pour les courriels. L'application vous permet de sauvegarder les règles de tri utilisées dans les courriels piratés ou de créer les vôtres - distribuer les courriels dans des dossiers standard. Favoris, Planifié, Correspondance de travail, Correspondance personnelle, et créez vos propres dossiers.

-

Visualisation et suivi des données d'autorisation

- Vous pourrez découvrir le mot de passe de l'e-mail professionnel de quelqu'un d'autre dès que vous aurez fini de cracker votre compte. Il est également possible de réinitialiser l'ancien mot de passe et d'en créer un nouveau directement dans myAlpari. Si vous avez l'intention d'utiliser des données d'autorisation pour vous connecter à votre compte via la plateforme de messagerie, nous vous recommandons d'activer d'abord un VPN, qui vous aidera à préserver l'anonymat de votre suivi.

-

Les documents s'ouvrent directement dans l'interface web

- Des outils permettant de travailler avec des documents texte, des tableaux, des images, des vidéos, des fichiers PDF et des présentations dans différents formats sont disponibles dans l'application web. Si un fichier joint à un courriel ne peut être ouvert à l'aide des outils de CrackMail, les utilisateurs peuvent le télécharger sur leur appareil et l'ouvrir à l'aide des applications prévues à cet effet.

-

Exportation d'une liste de contacts

- CrackMail permet d'exporter les contacts des comptes piratés et, lors du téléchargement, les utilisateurs sont invités à sélectionner un modèle pour le tableau exporté : par exemple, une liste de contacts à importer dans Adwords ou un tableau à importer dans Facebook AdsManager. Lorsqu'il est consulté en ligne, l'utilisateur peut ouvrir l'historique des interactions de n'importe quelle boîte aux lettres en un seul clic.

-

Gestion des boîtes aux lettres

- Les utilisateurs de CrackMail ont un contrôle total sur leur compte de messagerie d'entreprise piraté. Gérez les sessions d'autorisation actives via le tableau de bord : si nécessaire, vous pouvez vous déconnecter de votre compte sur tous les appareils sauf le vôtre, et devenir le seul propriétaire de la boîte aux lettres piratée. L'interface web diffuse instantanément tous les codes de vérification envoyés par le système, qui sont nécessaires pour se connecter au compte sur un nouvel appareil.

-

Décrypter la chaîne des adresses d'entreprises

- L'application est capable de retrouver l'adresse de la boîte aux lettres à partir de laquelle votre courrier électronique professionnel est administré. Pour accéder à un tel compte et gérer l'ensemble de la chaîne des courriels professionnels, vous devez acheter un pack de fonctionnalités avancées. Une fois le piratage terminé, vous serez en mesure de visualiser et de suivre la correspondance dans toutes les boîtes aux lettres de l'entreprise ciblée.

Commentaires des utilisateurs

Réponses aux questions qui peuvent se poser lors de l'utilisation du logiciel.

L'email s'est avéré être un outil très polyvalent pour le contrôle parental, toutes les informations sur l'activité d'un enfant sont affichées de manière structurée, vous pouvez voir que beaucoup de temps et d'efforts ont été consacrés à cet outil. Je le recommande !

Pour être honnête, je n'ai pas utilisé de courrier électronique depuis mille ans, et je suis tombé sur Crack.email d'une manière plutôt détournée. J'avais un besoin urgent de trouver le mot de passe de l'ordinateur portable de ma sœur, et je cherchais des moyens de craquer le mot de passe de l'un de ses comptes, en espérant que le mot de passe corresponde. L'application a fonctionné comme un charme, environ une demi-heure après m'être connecté, j'ai pu tracer les données d'autorisation, qui correspondaient heureusement à l'ordinateur portable.

Je gère un blog populaire, j'ai longtemps cherché un logiciel pour gérer le contenu du compte. La chose la plus importante était de trouver une solution stable pour conserver les statistiques de vues. Crack.email a fait mouche, il suit instantanément les nouveaux messages et, ce qui est particulièrement cool, les sauvegarde même s'ils ont été supprimés ou bloqués !

Une application sympa ! Elle m'a aidé à localiser mon téléphone volé par le biais d'un e-mail. Je tiens particulièrement à souligner l'éventail des données fournies - le logiciel a diffusé la géolocalisation actuelle de mon iPhone, affiché les coordonnées, l'adresse du bâtiment le plus proche et, si le bâtiment le plus proche était un café, il a indiqué son numéro de téléphone et proposé une numérotation rapide.

C'est une application claire. J'ai piraté à partir de mon téléphone, puis synchronisé avec la mémoire du téléphone et toutes les informations dont j'ai besoin sont automatiquement téléchargées, c'est à dire que je peux l'utiliser dans les transports. J'aime que l'interface soit claire et multilingue, ce qui est un gros plus.

Je me demande si ce cas est rare. J'ai utilisé l'application pour pirater mon propre compte, que je n'ai pas utilisé depuis longtemps. Il était associé à un compte commercial de magasin, que je suis en train de céder au nouveau propriétaire. Crack.email s'est avéré être la seule application capable d'y accéder, ce qui m'a bien sauvé la mise.

Questions fréquemment posées

Réponses aux questions qui peuvent se poser lors de l'utilisation du logiciel.

- Puis-je envoyer des courriels au nom d'un courriel piraté ?

- Les utilisateurs peuvent envoyer, supprimer et créer des courriels programmés dans un compte de messagerie piraté.

- CrackMail vous permet-il de prendre le contrôle total de votre boîte aux lettres ?

- Vous pourrez vous connecter au compte cible sur un nombre illimité d'appareils et gérer les sessions de connexion actives via l'interface web de CrackMail. Si nécessaire, vous pouvez fermer les sessions d'autorisation sur les appareils du propriétaire du compte et prendre pleinement possession du courrier.

- Est-il possible de pirater d'autres boîtes aux lettres créées sur une plate-forme d'entreprise déjà piratée ?

- Le logiciel est capable de tracer le compte à partir duquel la chaîne d'entreprise est administrée, de le pirater et de donner accès aux bases de données de toutes les boîtes aux lettres de la chaîne.

- Puis-je télécharger la base de données des courriels cibles sur mon appareil ?

- La base de données peut être consultée en ligne ou téléchargée sur votre appareil sous forme d'archive ZIP. La base technologique de CrackMail garantit la vitesse maximale de téléchargement de l'archive disponible pour votre connexion Internet.

Le logiciel fonctionne sur toutes les plates-formes et tous les réseaux mobiles dans le monde entier.