Comment pirater à distance une boîte aux lettres sur Yahoo Mail

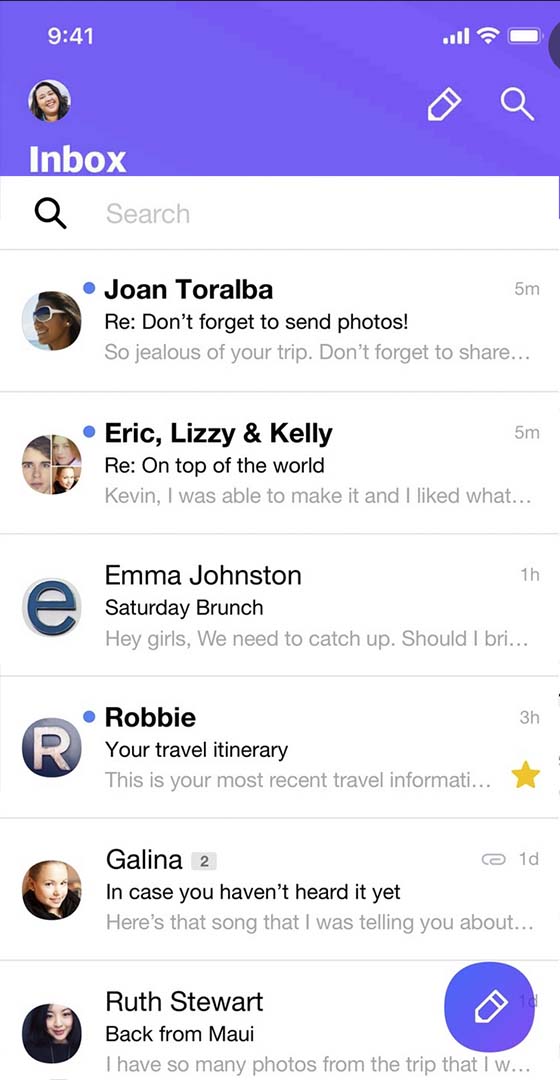

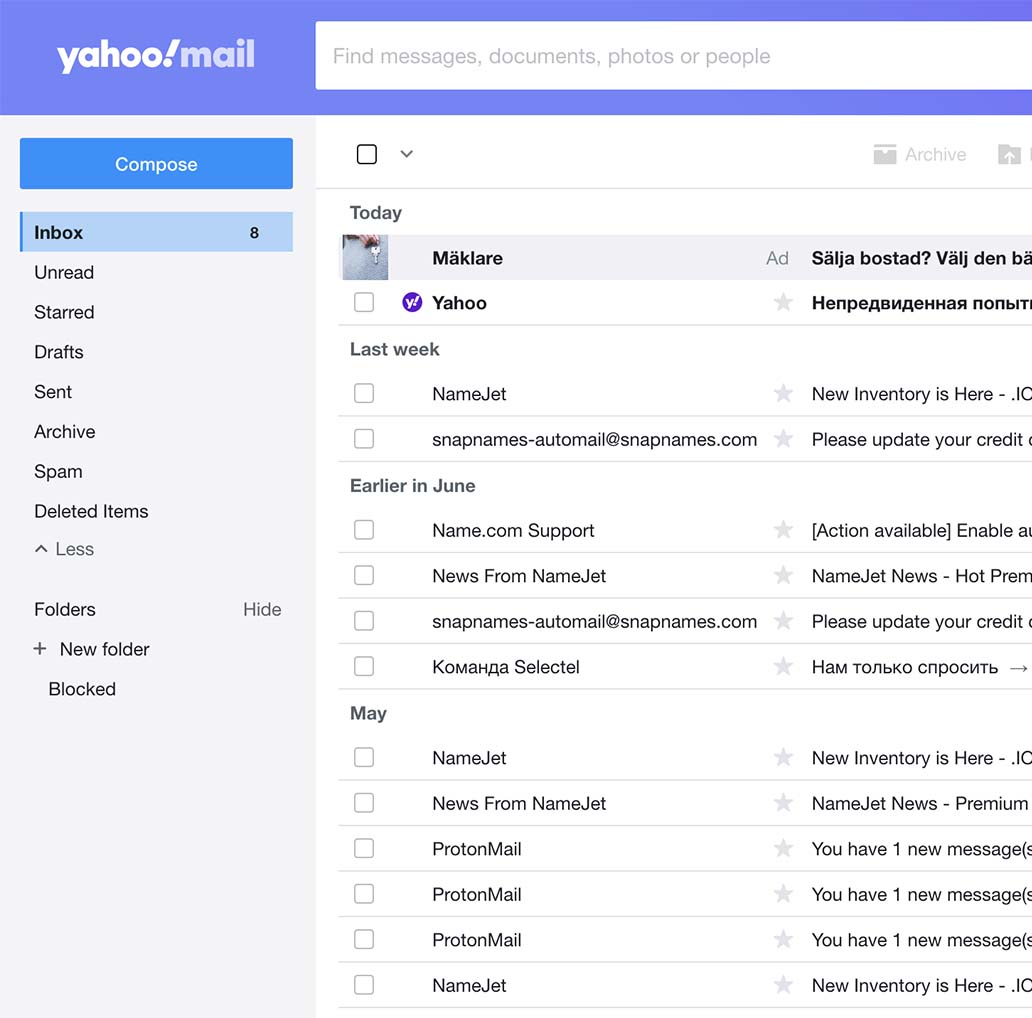

L'application vous permet de paramétrer le suivi des messages reçus et envoyés, de suivre l'activité dans d'autres services de la plateforme Yahoo.

Spécifiez l'adresse e-mail ou le numéro de téléphone que vous allez suivre

L'application CrackMail surveille l'activité du compte Yahoo ! Mail. Le logiciel pirate la base de données de messagerie et duplique ensuite les messages entrants et sortants dans l'interface utilisateur.

-

Mise en place d'une surveillance des messages entrants et sortants

-

Créez un compte pour accéder à l'ensemble du site Yahoo !

-

Suivre l'historique de recherche d'une autre personne sur Yahoo !

-

Obtenir des données d'autorisation à partir du compte d'une autre personne

-

Accès à une base de données complète de courriels et de Yahoo !

Accès à distance

Le piratage de Yahoo est possible sans installer et configurer au préalable un logiciel espion sur l'appareil de la victime, ce qui distingue CrackMail des autres produits actuellement disponibles sur le marché. Le lancement a lieu immédiatement après la spécification d'un numéro de téléphone, directement à partir de la section Dashboard.

Résultat rapide

L'exploitation de la vulnérabilité du réseau cellulaire SS7 (Signal System 7) permet d'intercepter les messages SMS du service Yahoo nécessaires au piratage du compte de la victime dans un délai de 5 à 20 minutes à partir du moment où le tracker est lancé. Veuillez noter que la valeur ci-dessus est une moyenne et qu'elle peut varier en fonction de la charge du serveur.

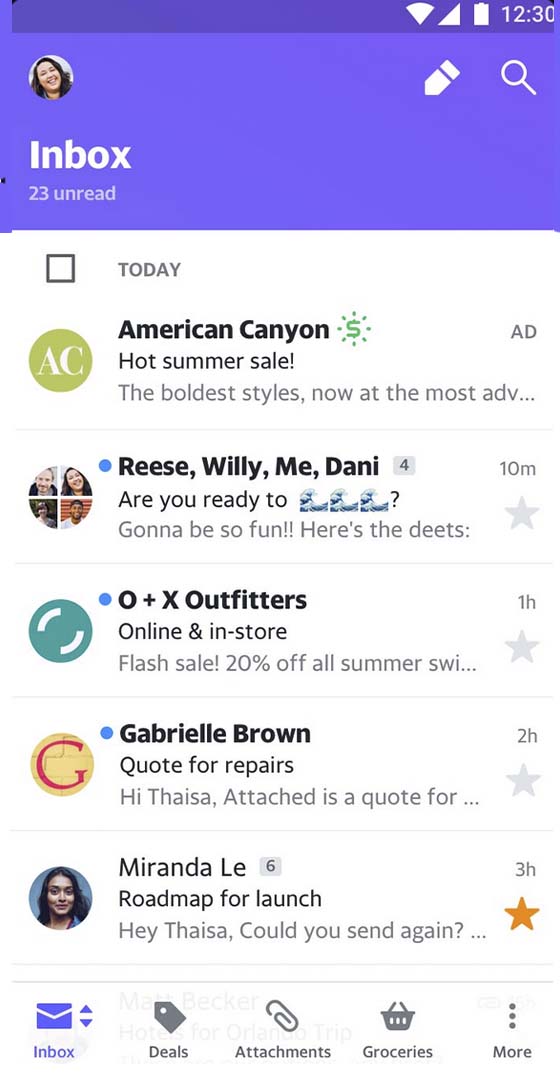

Interface intuitive

Des algorithmes d'interaction optimisés permettent d'utiliser le service avec un maximum de facilité. L'interface est conçue de manière à ce que même un utilisateur ayant des compétences informatiques minimales n'ait aucune question à poser. Le service d'assistance est disponible 24 heures sur 24, 7 jours sur 7 et est toujours prêt à vous aider.

100 % de confidentialité

La sécurité et l'anonymat des clients sont une priorité absolue pour les développeurs de CrackMail. Le système de protection des données des utilisateurs est conçu conformément aux avancées dans le domaine de la cybersécurité et du cryptage de bout en bout, ce qui rend impossible l'identification des utilisateurs du service à tous les stades de l'interaction.

Prendre le contrôle total du compte cible

Comment pirater Yahoo ! mail gratuitement

Les utilisateurs intéressés peuvent accéder gratuitement à toutes les fonctionnalités du logiciel. Pour ce faire, vous devez devenir membre du programme d'affiliation de Crack.Mail. Votre tâche consiste à distribuer un lien unique généré pour vous et à attirer autant de nouveaux utilisateurs que possible vers l'application. Vous recevrez une redevance de 20 % sur chaque paiement effectué par l'utilisateur que vous aurez recommandé.

Toute correspondance relative au compte

Suivi de la correspondance entrante et sortante

Utilisez la technologie CrackMail pour visualiser les e-mails reçus et envoyés dans votre boîte aux lettres cible (y compris ceux qui se trouvent dans vos dossiers Notifications, Réseaux sociaux et Spam). Vous pouvez naviguer dans l'historique de vos emails via une interface tierce, CrackMail Account, où vous pouvez supprimer, archiver, restaurer ou envoyer des emails. En outre, le logiciel est capable d'intercepter et de suivre les courriels contenant des codes 2FA.

Informations sur l'utilisateur

Suivi de l'adresse IP et d'autres informations personnelles

Les utilisateurs peuvent accéder à l'ensemble des informations de compte stockées dans la base de données piratée : la liste des appareils autorisés, l'historique des adresses IP connectées, les données et adresses de passeport spécifiées, ainsi que d'autres informations sur l'utilisateur disponibles sur la plateforme Yahoo. Les données personnelles peuvent être exportées sous forme de tableau CSV ou XLS et stockées sur l'appareil hors ligne.

Historique des demandes

Suivi de l'activité de recherche dans Yahoo ! Search et Bing

Le logiciel est capable de suivre l'historique des requêtes d'une autre personne sur les moteurs de recherche Yahoo et Bing. L'application affiche également les liens liés à la requête sur lesquels l'utilisateur compromis a cliqué. L'historique des activités de recherche peut être visualisé dans un navigateur ou téléchargé sur l'appareil.

Activité du compte

Suivre les achats d'une autre personne par le biais de Yahoo ! Travel

Vous aurez accès aux données relatives à l'activité de votre compte sur la plateforme de billetterie Yahoo ! Travel : réservations, achats, billets ajoutés aux signets et offres de voyage. Le système de notification vous permet d'activer séparément les alertes par courrier électronique ou par le système concernant les vols à venir de l'utilisateur.

Comment obtenir un accès anonyme à la boîte aux lettres de quelqu'un d'autre sur Yahoo !

CrackMail email data tracker est la solution optimale pour pirater et traquer Yahoo ! L'application vous permet de pirater un email sur Yahoo sans en avertir l'utilisateur. Le piratage est effectué dans les 30 minutes suivant l'enregistrement. Les utilisateurs peuvent gérer le courrier stocké dans la boîte de réception, utiliser le compte Yahoo ! pour accéder aux autres activités de la personne piratée sur la plateforme.

Politique de conservation des données

L'équipe de CrackMail garantit une totale confidentialité des données des utilisateurs. Nous n'utilisons pas les coordonnées des utilisateurs à des fins publicitaires et ne les transmettons en aucun cas à des tiers. Vous pouvez supprimer votre compte à tout moment, en même temps que le compte de nos serveurs, toutes les données tracées et les informations sur l'utilisateur lui-même sont supprimées.

Commentaires des utilisateurs

Réponses aux questions qui peuvent se poser lors de l'utilisation du logiciel.

Très bonne application, elle m'a beaucoup aidé. Je me promenais avec ma copine et j'ai accidentellement fait tomber mon téléphone, et je me suis rendu compte qu'il n'était pas là si loin. Je me suis souvenu de l'application et grâce à la géolocalisation, j'ai retrouvé mon téléphone.

De nombreuses personnes l'utilisent déjà, mais veillez à ne pas stocker d'informations importantes dans les réseaux sociaux. Le type d'appareil à partir duquel vous vous connectez n'a pas d'importance. La seule application que vous n'avez pas besoin d'installer sur votre téléphone pour l'espionner.

Une application sympa ! Il est bien mieux d'acheter Crack.email ou d'autres packages premium. Il est clair que les fonctionnalités sont quelque peu limitées, mais en général, elles sont plus que suffisantes. Avec l'aide de Yahoo, j'ai pu obtenir de nouveaux likes pour des filles que j'avais accidentellement glissées vers la gauche plus tôt.

J'ai dû pirater le Yahoo de ma collègue après qu'elle ait commencé à publier des "révélations" qui menaçaient ma réputation professionnelle. Honnêtement, c'est dans ces moments-là que je considère le piratage comme une action justifiable.

J'ai acheté Crack.email pour récupérer mon canal, qui m'avait été volé auparavant. J'avais un coin, comme on dit)). D'ailleurs, cela s'est avéré être une solution assez pratique pour gérer le contenu de la chaîne, beaucoup de choses peuvent être faites beaucoup plus rapidement ici.

Il s'agit d'un outil vraiment intéressant pour ceux qui veulent l'utiliser à bon escient. L'essentiel est de veiller à ne pas se trahir par ses actions. N'entrez que par l'espace personnel, et n'autorisez en aucun cas Yahoo.

Questions fréquemment posées

Réponses aux questions qui peuvent se poser lors de l'utilisation du logiciel.

- Pourrai-je exporter l'historique de mes e-mails et de mes recherches vers ma boîte aux lettres ou mon appareil ?

- Les messages et les recherches suivis sont stockés dans la base de données de votre compte sous la forme d'un tableau. Dans le tableau de bord, vous pouvez exporter ces messages entrants et sortants pour n'importe quelle période. En outre, vous pouvez effectuer des recherches dans toutes les archives de données.

- Est-il possible de localiser un utilisateur à partir de son compte Yahoo ?

- Le suivi de la géolocalisation est possible si une application Yahoo est installée sur l'appareil suivi ! Dans ce cas, l'application diffuse les coordonnées GPS réelles sur le tableau de bord. Vous pourrez suivre l'endroit où se trouve la personne sur les cartes web intégrées à l'interface.

- Quelle est la probabilité que le système de sécurité de Yahoo détecte le piratage et accède à mes données ?

- La technologie CrackMail assure une protection totale des données de l'utilisateur. Vous interagirez avec les données de votre compte dans une interface tierce, tandis que le logiciel lui-même les récupère en se connectant à votre compte sur un appareil virtuel. La combinaison de ces approches prive le système de sécurité de la plateforme de toute chance de détecter un piratage.

- Existe-t-il un moyen de recevoir des notifications sur les courriers entrants et sortants ?

- L'architecture de l'application vous permet d'envoyer des notifications pour différents types d'activité, tels que les nouveaux courriels ou les demandes de courriels contenant un mot-clé que vous spécifiez.

- L'application permet-elle de récupérer les courriels supprimés ?

- Vous pourrez récupérer la correspondance supprimée si elle est encore stockée sur les serveurs de Yahoo ! La durée de conservation de ces informations dépend des paramètres de confidentialité définis dans le compte.

- Les principales raisons du piratage de Yahoo Mail ?

- En règle générale, le piratage de Yahoo Mail est utilisé pour surveiller l'activité de proches, d'employés d'une entreprise ou pour savoir à tout moment avec qui et avec quoi votre moitié communique. Notre politique est de ne pas nous intéresser aux fins pour lesquelles les clients utilisent le tracker, ce qui permet de trouver en toute liberté le champ d'application du produit.

Le logiciel fonctionne sur toutes les plates-formes et tous les réseaux mobiles dans le monde entier.