Comment pirater à distance une messagerie électronique sur iCloud en ligne

CrackMail est une solution tout-en-un pour pirater et mettre en place une surveillance sur le compte de messagerie basé sur iCloud d'une autre personne.

Indiquez l'adresse électronique à pirater :

L'application CrackMail est un moyen sûr et fiable de surveiller le compte iCloud d'une autre personne : suivre la correspondance entrante et sortante, l'activité de l'utilisateur dans les services Apple, trouver l'emplacement actuel.

-

Une application pour le suivi des courriels entrants et sortants

-

Envoi d'e-mails au nom du propriétaire d'un compte compromis

-

Accès permanent au trousseau iCloud de stockage des mots de passe

-

Suivi des données personnelles et de l'activité dans d'autres services Apple

-

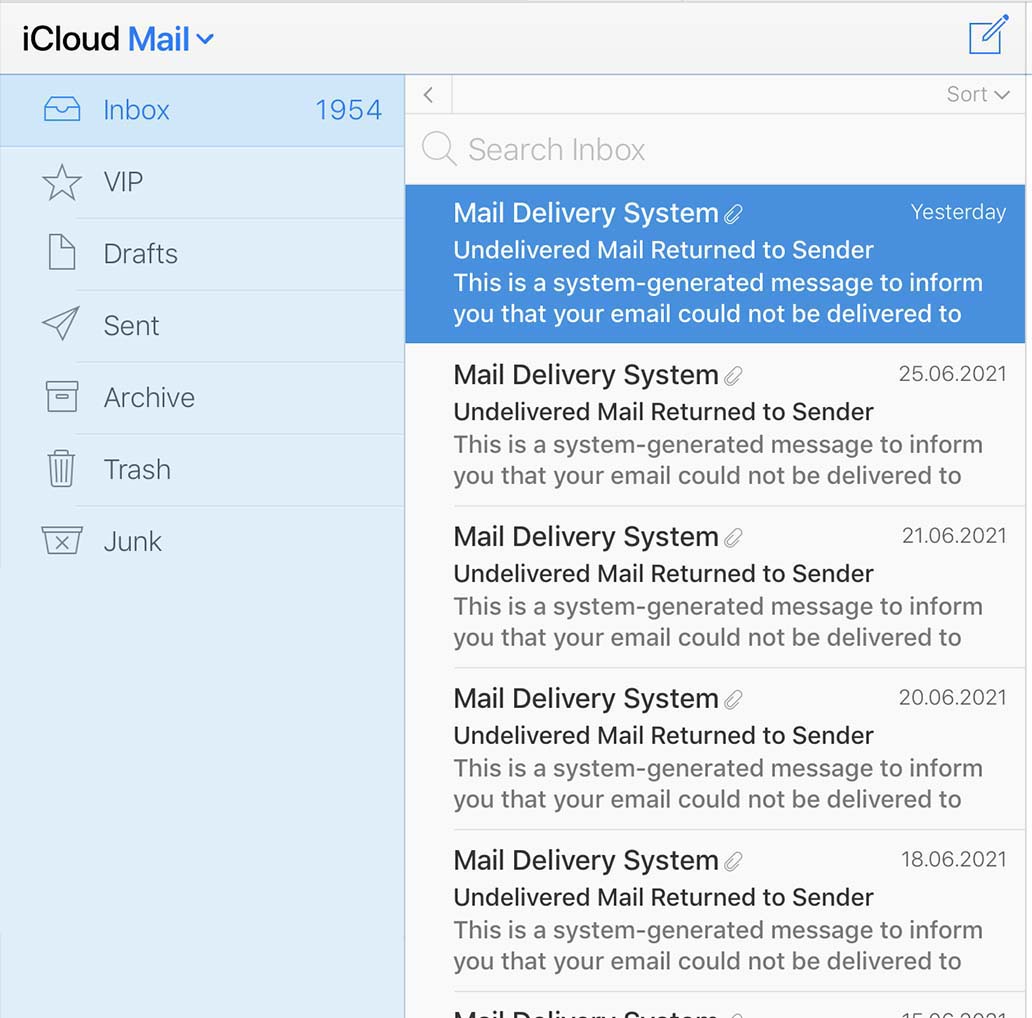

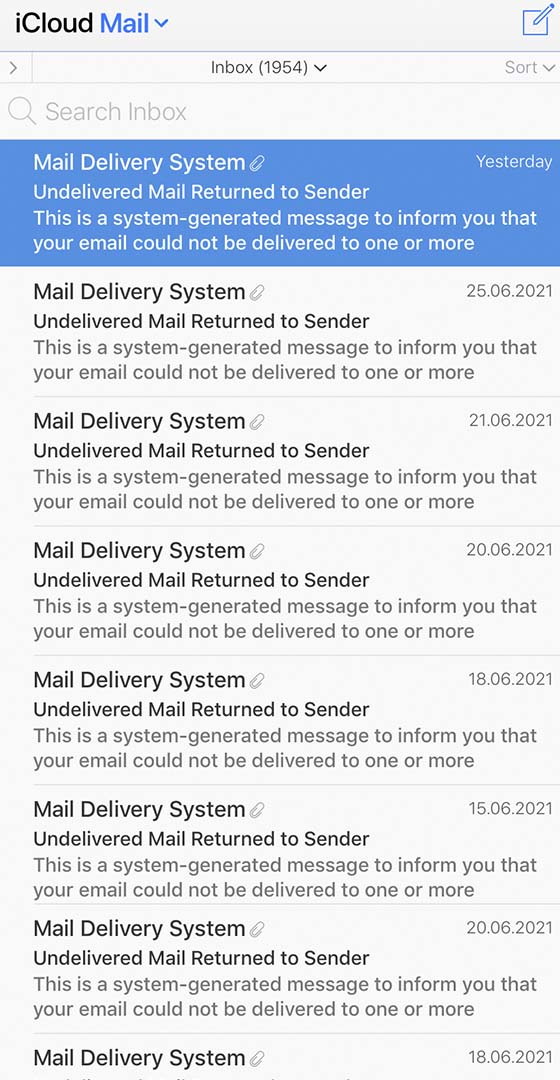

Outils pour une navigation optimale dans l'historique des courriels

-

Contrôle total de votre compte Apple et des appareils autorisés

Types de données disponibles

L'application de piratage de boîtes aux lettres est implémentée comme une interface web, c'est-à-dire que les utilisateurs ont accès aux données des comptes piratés directement dans leurs navigateurs. Cette approche permet de minimiser les exigences du système, la surveillance et le piratage des courriels pouvant être effectués à partir de smartphones, d'ordinateurs portables ou de tablettes fonctionnant sous n'importe quel système d'exploitation.

Suivi de la correspondance

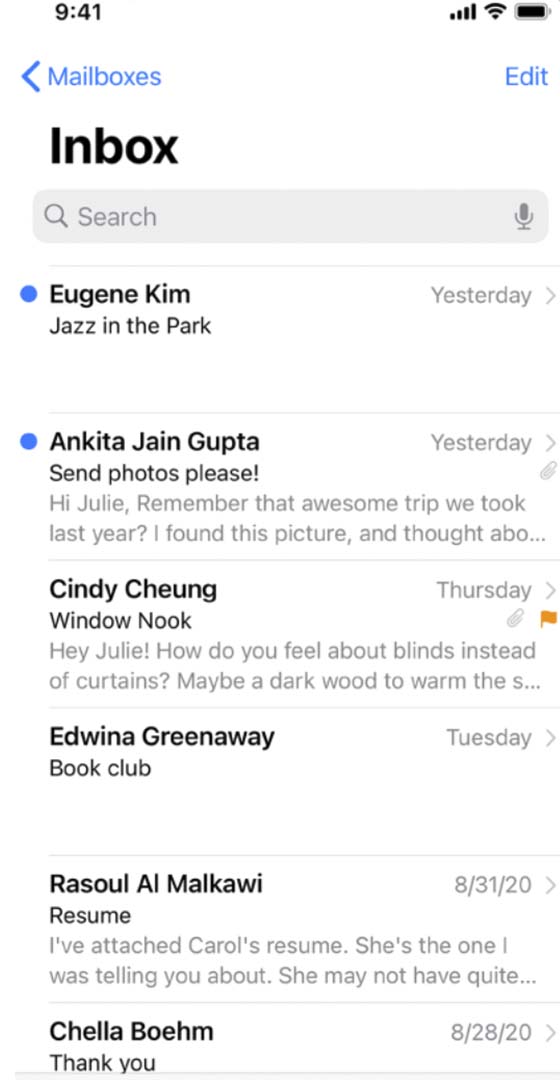

Suivi des courriels entrants et sortants dans iCloud mail

L'application permet un suivi en temps réel de votre correspondance : les nouveaux courriels seront instantanément affichés dans votre tableau de bord CrackMail et vous en serez informé. L'historique de la correspondance peut être téléchargé sur votre appareil sous la forme d'un tableau contenant des informations sur l'expéditeur et le destinataire de l'e-mail, les copies, l'heure, la date et l'état de l'envoi.

Mot de passe du compte de messagerie

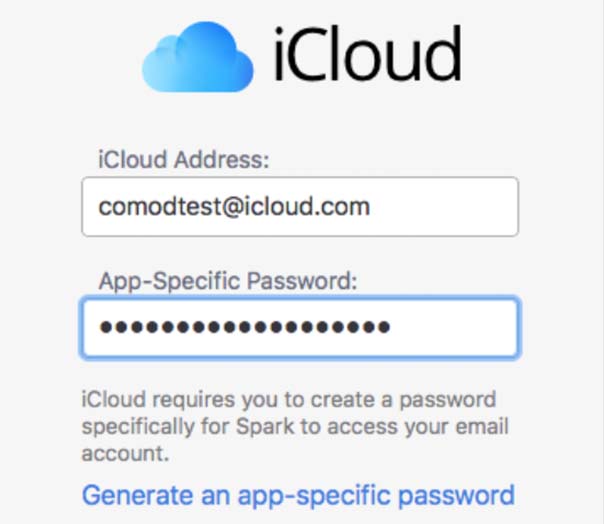

Craquer le mot de passe d'un email sur iCloud

CrackMail email hacker est un moyen sûr de trouver le mot de passe d'une boîte aux lettres iCloud. Attendez que le piratage soit terminé et connectez-vous à votre compte personnel pour afficher les données d'autorisation actuelles de votre compte. Vous pouvez utiliser un nom d'utilisateur et un mot de passe piratés pour vous connecter à votre compte, mais nous vous recommandons d'activer un VPN avant de vous connecter, ou d'utiliser une machine virtuelle.

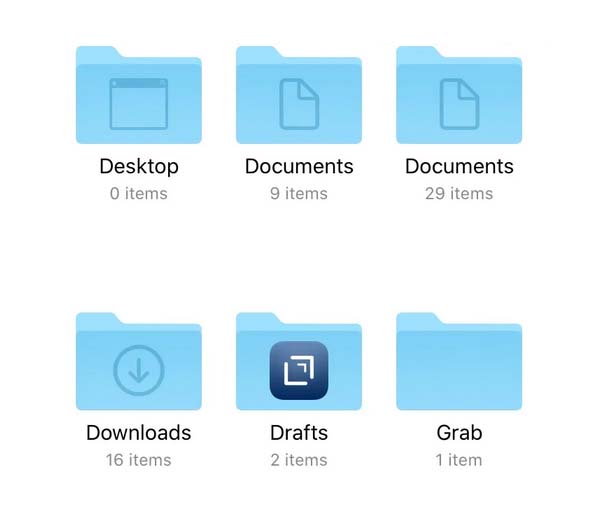

Accès à la mémoire de l'appareil

Données stockées sur des appareils autorisés

Les accès au compte iCloud sont utilisés pour suivre les données stockées sur les appareils autorisés : photos et vidéos de la Galerie, notes, historique des appels, iMessages et SMS. Activez la synchronisation des données pour que tous les nouveaux fichiers sur votre appareil cible soient automatiquement dupliqués dans l'interface web de CrackMail ou téléchargés sur votre appareil lorsqu'il se connecte au WiFi.

Géodonnées

Paramétrer la géolocalisation via iCloud

Les services d'Apple ont un accès total aux données géographiques des appareils sur lesquels le compte iCloud a été autorisé. Les algorithmes de CrackMail utilisent le service Locator d'Apple pour suivre les déplacements du propriétaire du compte piraté. Les emplacements réels sont diffusés sur l'interface web de l'application, et toutes les données relatives aux déplacements sont stockées dans la base de données du compte CrackMail et peuvent être consultées à tout moment.

Pirater iCloud sans avertir le propriétaire du compte

Apple met constamment à jour et améliore son système de sécurité iCloud, de sorte qu'il n'existe aujourd'hui que quelques programmes capables de suivre le compte iCloud d'une autre personne. Le seul logiciel capable de le faire de manière totalement anonyme et sécurisée est CrackMail. Le logiciel duplique la base de données du compte dans une interface tierce, ce qui garantit la confidentialité de l'utilisateur - il n'interagit en aucune façon avec le compte compromis lui-même, et ne permet donc pas au système de sécurité de détecter votre IP et d'autres données personnelles.

-

Suivi des données personnelles des utilisateurs

- La technologie de CrackMail est axée sur la collecte d'un maximum de données sur une personne compromise. Le logiciel suit le passeport et les informations de paiement de l'utilisateur, le localise et détermine ses adresses personnelle et professionnelle, et recueille des données sur ses visites de sites où sont installés des pixels de suivi iCloud.

-

Contrôle total de la boîte aux lettres

- Les utilisateurs de CrackMail peuvent utiliser l'application pour prendre le contrôle total de leur compte iCloud cible. Par exemple, vous pouvez gérer votre compte Apple - abonnements à des services, liste de contacts, affichage des données personnelles et de paiement ; supprimer et ajouter vos propres appareils et ceux d'autres personnes au compte Apple.

-

Craquage de l'application trousseau iCloud

- La technologie CrackMail s'adapte au piratage d'iCloud : cela est possible grâce au modèle de stockage des données d'Apple, qui centralise et stocke les informations en un seul endroit, le trousseau iCloud. Ainsi, après avoir accédé à l'un des mots de passe d'un compte, le logiciel peut pirater et retracer les données d'autorisation des autres comptes d'utilisateur.

-

Surveillance de l'activité humaine dans les services Apple

- En savoir plus sur les comptes et l'activité d'une personne dans d'autres applications et services de la plateforme Apple : iTunes, AppStore, FaceTime, iMessages, etc. L'application recueille des informations sur les paiements et les abonnements du propriétaire du compte, suit l'accès familial et les données personnelles des utilisateurs qui utilisent le même abonnement collectif aux services Apple.

Ce que nos clients pensent de nous

Réponses aux questions qui peuvent se poser lors de l'utilisation du logiciel.

Crack.email est sans aucun doute la meilleure solution pour pirater ICloud. Je l'ai utilisé pour pirater le profil de l'ami de ma sœur, après le piratage, j'ai pu suivre sa correspondance, voir ses messages cachés, et même détecter sa géolocalisation ! Pour être honnête, au départ je n'avais pas vraiment exploré les fonctionnalités de l'application, ce fut donc une agréable surprise.

Utilisez le logiciel pour accéder à la liste des abonnés à la chaîne piratée. Chaque utilisateur abonné à la chaîne aura une adresse électronique et un numéro de téléphone associés. Lors de l'exportation, la liste est convertie en tableau, le choix du format du document étant laissé à votre appréciation.

Le moyen le plus fiable et le plus sûr de pirater la correspondance ICloud ! Croyez-moi, j'en ai essayé plusieurs. Je ne décrirai pas mon expérience en détail, je dirai seulement que l'application n'a jamais échoué, et que je suis la correspondance de 4 personnes à partir d'un seul compte !

Je devais obtenir le mot de passe de l'ICloid de mon ex-petite amie pour pouvoir effacer de ma correspondance des données très personnelles que je lui avais bêtement envoyées. Cela m'a demandé quelques efforts, mais cela en valait vraiment la peine. Non seulement l'application affiche le mot de passe actuel, mais elle détecte également lorsqu'il est modifié, ce qui signifie qu'elle vous donne un accès permanent à votre compte. 5 sur 5 !

J'ai découvert récemment l'existence de ces programmes et j'ai immédiatement commencé à faire des recherches sur le marché. J'ai ma propre entreprise et le fait de pouvoir espionner les campagnes publicitaires de mes concurrents, comme je le vois, peut vraiment changer la donne ! J'ai acheté l'application il y a une semaine et ses fonctionnalités sont impressionnantes.

J'ai moi-même été piraté et cette application s'est avérée être le moyen le plus fiable de récupérer un iCloud volé. Cela a pris environ 30 minutes et, surtout, je peux maintenant gérer les sessions d'autorisation de profil, c'est-à-dire que si je suis à nouveau piraté, je peux rapidement récupérer mon compte si je suis à nouveau piraté.

Questions fréquemment posées

Réponses aux questions qui peuvent se poser lors de l'utilisation du logiciel.

- Puis-je utiliser CrackMail pour retrouver l'identité d'un utilisateur compromis ?

- Le logiciel diffuse toutes les données du compte iCloud sur Dashboard, quels que soient les paramètres de confidentialité appliqués.

- L'application permet-elle d'accéder aux données stockées dans le nuage iCloud ?

- Tous les fichiers stockés dans iCloud pourront être consultés et téléchargés immédiatement après l'installation du suivi.

- Le logiciel est-il capable de retrouver un iPhone perdu si le compte iCloud cible est autorisé sur celui-ci ?

- CrackMail est une alternative sûre et éprouvée au service Locator d'Apple. L'application suivra l'emplacement de votre iPhone s'il a été autorisé à accéder au compte iCloud cible ou à un autre service de messagerie dont le suivi est pris en charge par le logiciel.

- Puis-je supprimer toutes mes informations et celles de mon compte cible de la base de données de CrackMail ?

- L'architecture de CrackMail est conçue de manière à ce que l'utilisateur soit le seul propriétaire des données compromises de son compte. Toutes les informations associées à votre compte sont stockées sur nos serveurs sous forme cryptée, et la clé de décryptage est liée au compte. Vous pouvez supprimer un compte et ses données associées à tout moment.

- CrackMail vous permet-il de localiser les utilisateurs qui partagent un même accès familial avec le propriétaire du compte compromis ?

- CrackMail vous donne accès à toutes les données disponibles pour l'utilisateur compromis, y compris les données géographiques des utilisateurs utilisant un seul compte familial.

Le logiciel fonctionne sur toutes les plates-formes et tous les réseaux mobiles dans le monde entier.